OAuth mobile, liens profonds et renforcement IPC : Un guide d'ingénierie sur 90 jours

Explorez un guide d'ingénierie sur 90 jours pour renforcer la sécurité de l'OAuth mobile et prévenir les fuites de données sur les plateformes Android et iOS.

33 articles

Explorez un guide d'ingénierie sur 90 jours pour renforcer la sécurité de l'OAuth mobile et prévenir les fuites de données sur les plateformes Android et iOS.

Explorez les vulnérabilités critiques dans iOS et Android qui exposent les sessions WebView et les bacs à sable d'applications, révélant des défenses architecturales clés.

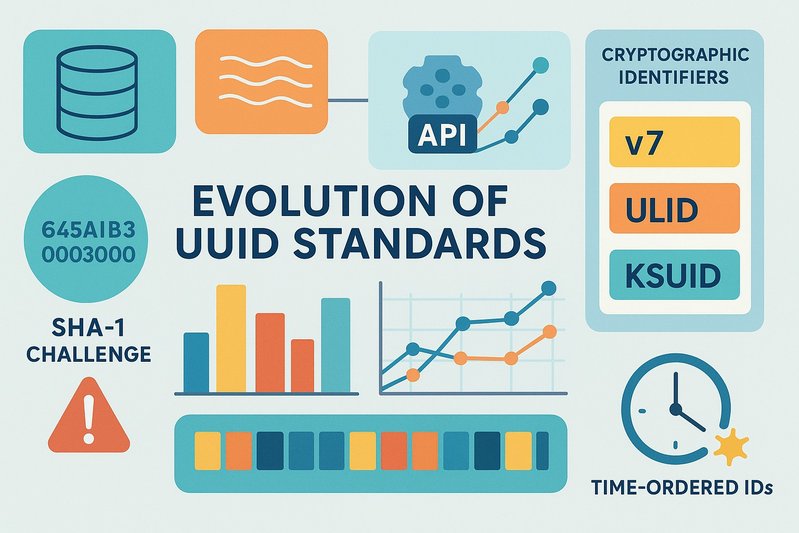

Découvrez comment la mise à jour 2024 de l'IETF influence la conception des identifiants avec des défis SHA-1 et de nouvelles normes façonnant la cryptographie et la confidentialité.

Découvrez comment les seuils configurables de HART transforment les profils de risque de reconnaissance faciale dans les flux de travail ICE et renforcent la sécurité biométrique.

Explorez l'impact économique des mises à jour OOB de Windows 11, en mettant l'accent sur le ROI et la conformité pour les responsables de la sécurité face aux défis des patches d'urgence.

Explorez les mises à jour de sécurité de janvier 2026 de Windows 11, axées sur l'identité, l'intégrité du noyau et les impacts sur la performance des protections appliquées.

Ad space (disabled)

Découvrez comment l'analyse des graphes de Gotham améliore les capacités d'enquête d'ICE HSI grâce à une fusion avancée des données et à des mesures de sécurité pour des affaires complexes.

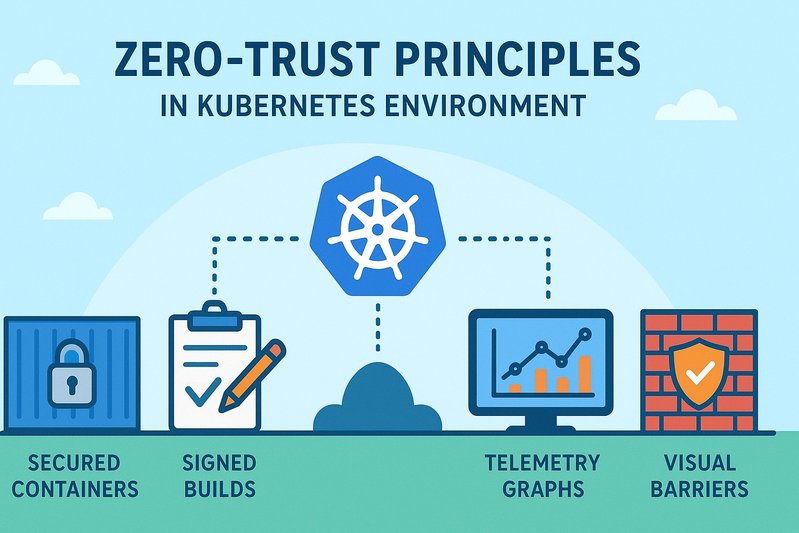

Découvrez les principes de zero-trust dans Kubernetes pour le service d'IA avec des builds signés, des pods sablés et une télémétrie en temps réel dans ce guide complet.

Découvrez comment l'informatique confidentielle et les certificats de contenu sécurisent les médias génératifs en renforçant la confiance et en prouvant l'origine à grande échelle.

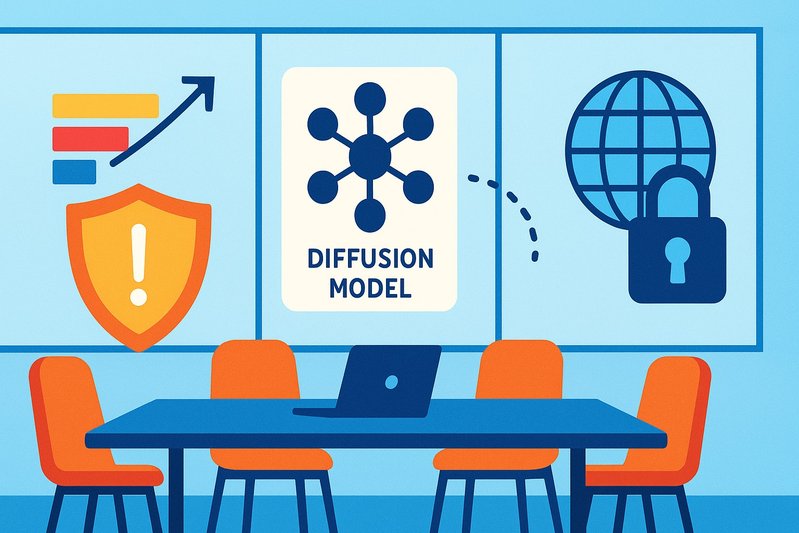

Découvrez comment la gouvernance des risques d'entreprise traduit la sécurité de diffusion en un retour sur investissement mesurable, en priorisant les menaces et en alignant les contrôles en 2026.

Découvrez comment l'intégrité de l'échantillonneur et l'isolation CSPRNG améliorent la fiabilité des pipelines de diffusion en IA, assurant des résultats robustes et résistants à la falsification.

Découvrez les modèles essentiels pour assurer l'intégrité des données lors de migrations cloud complexes afin de protéger les informations vitales de votre entreprise.

Ad space (disabled)

Explorez des stratégies de migration sécurisées avec des méthodologies de test efficaces et une vérification continue durant tout le cycle de vie du développement logiciel.

Explorez des stratégies de changement efficaces pour des schémas de base de données et des contrats d'API sécurisés afin d'améliorer la compatibilité et de minimiser les temps d'arrêt dans les systèmes informatiques modernes.

Découvrez les stratégies pour des migrations de bases de données et d'API sans interruption tout en garantissant une cybersécurité robuste dans votre parcours de transformation numérique.

Découvrez comment sécuriser la collaboration IA en 2026 avec la cryptographie post-quantique et des solutions hybrides pour relever le défi de l'informatique quantique.

Découvrez comment les espaces de travail IA centrés sur le chiffrement s'apprêtent à transformer la sécurité et la collaboration dans les environnements professionnels d'ici 2026.

D�écouvrez comment la Cour supr�ème adapte les politiques de gouvernance informatique pour contrer les menaces cybern�étiques et renforcer la s�écurit�é dans les institutions judiciaires.

Ad space (disabled)

Découvrez comment les changements post-2026 affectent la conformité des plateformes américaines en matière de protection des données face à l'évolution des législations et des décisions judiciaires.

Découvrez comment les violations de données de 2026 ont redéfini la cybersécurité gouvernementale, favorisant les innovations technologiques et les changements réglementaires pour renforcer la protection.

Découvrez comment Go intègre le modèle OSV pour une gestion efficace des vulnérabilités dans les pratiques de développement, assurant ainsi sécurité et durabilité.

Explorez l'avenir de l'analyse vidéo en temps réel et son impact transformateur dans divers secteurs d'ici 2026 grâce à des systèmes et technologies d'IA avancés.

Découvrez des méthodes pour sécuriser et tracer les modifications de configuration dans les systèmes automatisés, en assurant l'intégrité et zéro interruption dans des environnements en évolution.

Explorez les stratégies pour sécuriser la chaîne d'approvisionnement logicielle dans un environnement de zéro confiance, en mettant l'accent sur une sécurité et une conformité solides dans les écosystèmes modernes.

Ad space (disabled)

Découvrez les éléments essentiels de la gestion de l'exposition à la sécurité en 2026, en mettant l'accent sur des cadres et méthodes robustes pour la gestion continue des menaces.

Découvrez comment un réseau solide et des mesures de confidentialité strictes libèrent le potentiel transformateur de la réalité augmentée dans notre avenir numérique.

Découvrez comment la robotique et la technologie des drones renforcent les capacités de défense mondiale et transforment les opérations militaires à l'ère moderne.

Explorez les défis communs de la gouvernance des comptes cloud et découvrez des solutions pour améliorer la sécurité et la conformité de vos opérations cloud.

Découvrez comment utiliser efficacement les outils d'observabilité pour maintenir la performance et la sécurité lors des migrations de plateforme.

Découvrez comment l'intelligence respectueuse de la vie privée transforme la technologie, équilibrant un calcul puissant avec des préoccupations essentielles en matière de confidentialité à l'ère numérique.

Ad space (disabled)

Explorez les obligations de confidentialité et de sécurité pour les entreprises à mesure que les réglementations évoluent vers 2026, en assurant la conformité dans les juridictions mondiales.

Découvrez comment l'agnosticisme architectural redéfinit les structures de sécurité dans un paysage numérique en évolution rapide, garantissant sécurité et adaptabilité.

Explorez l'intersection essentielle de la sécurité et de la durabilité dans les systèmes de mémoire IA/ML au milieu de l'évolution technologique rapide.

Ad space (disabled)

Vous pouvez choisir quels cookies vous souhaitez autoriser. Certains cookies sont nécessaires au fonctionnement du site.

Ces cookies sont essentiels au fonctionnement du site (navigation, préférences de langue, etc.).

Nous aident à comprendre comment les visiteurs utilisent notre site pour l'améliorer.

Permettent d'afficher des publicités pertinentes. Requis pour afficher Google AdSense.